- Portada

- Entradas

- Seguridad

- Esta herramienta tiene la capacidad de extraer las contraseñas de prácticamente todos los dispositivos DVR, permitiendo a cualquier persona acceder a las grabaciones.

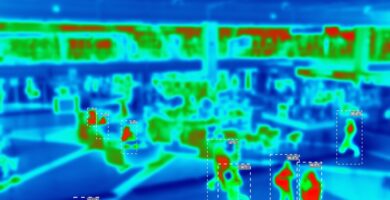

Los dispositivos DVR son ampliamente utilizados en sistemas de videovigilancia, tanto en entornos domésticos como en tiendas y empresas. Estos dispositivos permiten controlar múltiples cámaras, grabar su contenido y visualizarlas simultáneamente a través de una interfaz sencilla. Lamentablemente, al igual que la mayoría de los dispositivos IoT conectados a Internet, los DVRs presentan vulnerabilidades que pueden permitir a cualquier persona acceder a las grabaciones debido a una grave vulnerabilidad que ha sido ignorada en el último mes. Descubre las principales herramientas generadoras de contraseñas en línea y de forma gratuita.

Hace aproximadamente un mes, un investigador de seguridad descubrió una vulnerabilidad, conocida como CVE-2018-9995, que afectaba a la gran mayoría de los dispositivos DVR disponibles en el mercado. Esta vulnerabilidad permitía a un atacante acceder a los dispositivos utilizando una simple cookie creada con ese propósito. Para demostrar la gravedad de este fallo, el investigador creó una herramienta llamada getDVR_Credentials, que funciona como una prueba de concepto y muestra lo peligroso que puede ser esta vulnerabilidad.

Simplemente cargando una cookie similar a la siguiente en nuestro navegador, se puede acceder al centro de control del DVR al intentar conectarse a su interfaz web:

Aunque inicialmente se creía que esta vulnerabilidad solo afectaba a los dispositivos TBK, la lista de fabricantes cuyos dispositivos DVR son vulnerables ha aumentado posteriormente:

- TBK

- Novo

- CeNova

- QSee

- Pulnix

- XVR 5 en 1

- Securus

- Night OWL

- DVR Login

- HVR Login

- MDVR Login

Miles de dispositivos DVR son vulnerables y pueden ser fácilmente encontrados en Shodan

La gran mayoría de estos dispositivos son vulnerables, pero lo más preocupante no es eso, sino que todos ellos pueden ser localizados mediante una simple búsqueda en Shodan. Esta plataforma permite encontrar decenas de miles de dispositivos DVR que presentan estas vulnerabilidades de seguridad.

Los fabricantes de estos dispositivos ya conocen esta vulnerabilidad, pero no parecen tomarla demasiado en serio. Aunque admiten su existencia, no parecen estar muy motivados para solucionar el problema.

Cómo mitigar esta vulnerabilidad en los dispositivos DVR

En la actualidad, debido a la naturaleza del exploit, las empresas pueden detectar fácilmente este tipo de ataques mediante el uso de agentes de navegador falsos. Esto les permite mitigar y bloquear estos ataques con unas líneas de código simples para evitar que se conecten a las interfaces de administración.

Sin embargo, esta no es una solución definitiva, ya que con pequeñas modificaciones se puede cambiar este agente y eludir estas restricciones.

Los expertos en seguridad recomiendan que, hasta que se encuentre una solución real para estos dispositivos, los administradores apliquen medidas de seguridad y control basadas en IP. Esto implica permitir solo conexiones desde direcciones IP confiables y bloquear todos los intentos de conexión no autorizados.

¿Cuál es tu opinión sobre esta vulnerabilidad en los dispositivos DVR?

Artículos relacionados

Test Point en Mate 20 Lite: ¿Qué es y cómo realizarlo paso a paso?

Guía completa del Huawei Y5 Neo 2019: Especificaciones, precios, comparativas y consejos de uso

Cómo usar Mi Telcel Empresas: Acceso, Creación de Cuenta y Funcionalidades Principales

Servidores HTTP Injector Telcel 2018: Guía completa para encontrar, usar y beneficiarse de los servidores EHI

Mancha de Presión en Pantalla: Causas, Eliminación y Prevención

Cómo eliminar la mancha amarilla en la pantalla de tu Xiaomi: Consejos y Precautions

Guía completa: Cómo configurar APN Unefon Ilimitado paso a paso

Cómo Ver IPs Libres en una Red: Guía Práctica de Comandos y Programas

¿Por qué Hamachi se desconecta al cerrar el escritorio remoto? Soluciones prácticas

Error 145990: Soluciones para los problemas con versión de ContPAQ y caracteres

Net Use Bat: Cómo Conectar y Desconectar Unidades de Red Automáticamente

Bloquear Puertos USB en Windows 10 con Regedit: Guía de Habilitación y Deshabilitación

Cómo Quitar Virus de Acceso Directo: Guía Completa para Eliminarlo de PC y USB

Descargar Torrent Online: Guía de los Mejores Sitios Web Recomendados por Portal+Tips

Virtual FDD: Guía paso a paso para crear una disquetera virtual

Usando el comando para apagar PC: desde CMD hasta la programación de apagado automático

Cómo cambiar la contraseña de tu módem Telmex: Guía paso a paso y consejos esenciales

Cómo Agregar Contactos Desde WhatsApp Web: Guía Completa

Celebración del 30 Aniversario de Amazon: Un Vistazo a Tres Décadas de Innovación

¿Qué significa 7w7? Descifrando el popular emoticon en el mundo del internet

Descubre cómo conseguir trabajo en Amazon VIP

Guía completa sobre WP20 RU: Lo que necesitas saber

Tucutin y MSN Messenger: El Impacto en la Difusión de MP3

Cómo enviar un corazón gigante en WhatsApp: Guía paso a paso

Descubre cómo maximizar tus ahorros con 99 pesos

¿Llegan a domicilio los pedidos de Shein? Todo lo que necesitas saber

«¿Por qué se descarga rápido mi celular?» Descubre las razones y soluciones

¿Cuántos datos consume Zoom? Guía práctica para gestionar tu consumo

Maximiza tu productividad: Cómo usar WhatsApp Web para trabajo

¿Cuánto cuesta Netflix en Totalplay? Descubre los costos y beneficios

Los mejores celulares en Oxxo con WhatsApp disponibles hoy

Cómo Hacer Negritas en WhatsApp Web: Guía Práctica y Rápida

Luzia WhatsApp: Guía Para Navegar y Utilizar Eficientemente

Estrenos en HBO Max: Descubre las Novedades de Octubre 2021

Cómo eliminar solicitudes enviadas en las plataformas virtuales

«Disculpa, ¿Quién Eres?»: Cómo Identificar y Reconocer a las Personas en Tu Vida

Cuánto Paga TikTok: Ganar Dinero con Vistas, Likes y Seguidores

Cómo saber cómo te tienen registrado en WhatsApp: Guía práctica

Cómo ser siempre el impostor en Among Us: Trucos y Consejos Esenciales

Guía Completa: Cómo Ver Mi Facebook y Navegar Seguro

Restaurar copia de seguridad WhatsApp de otro número: ¿Cómo hacerlo al cambiar de iPhone a Android?

Como Compartir Internet de un Celular a Otro: Guía Paso a Paso

Intercambio de Regalos Online WhatsApp: Cómo Organizarlo de Manera Efectiva

Las Mejores Apps para Vender Ropa Usada en México: eBay, GoTrendier, Segunda Mano y Más

Explorando las mejores aplicaciones para hablar sin saldo: Nubefone, Rebtel y WeTalk

Estrenos Amazon Prime Marzo 2021: Las mejores nuevas películas y series

Encuentra tu Motorola Barato: Guía para Obtener el Mejor Precio

Ingeniería en Sistemas: Conoce de qué trata esta carrera y descubre por qué la Red de Universidades Anáhuac es tu mejor opción

Nuevas Tecnologías: Innovación y Relevancia en la Educación del Futuro

Explorando las posibilidades que ofrece la biotecnología en la biomanufactura

Cómo pasar corriente a tu auto sin dañar la computadora: guía paso a paso

Programas esenciales para mantener la buena salud de tu computador: GMAO Móvil Inteligente y otros software imprescindibles

Tecla para Borrar: Conoce Otras Teclas y Cómo Seleccionar Artículos y Gráficos en una Tabla

Cómo poner los dos puntos en una laptop HP: Guía práctica para teclados taiwaneses y Windows

Cómo escribir en el teclado de la computadora HP: Guía de solución a problemas comunes

Correo Prodigy: Cómo acceder, gestionar y solucionar problemas de tu cuenta

Cuánto cobra Oxxo por pagar tus compras de Mercado Libre: Una guía completa

Soporte Didi Conductor: Cómo Contactar por Teléfono, Chat en Vivo y Correo Electrónico

Guía completa de Gearbest México: cómo comprar, garantías y preguntas frecuentes

Entrar a TP Link: Guía completa para instalar, configurar y cambiar contraseña del router

Guía para la configuración de Tenda: Acceso al router, cambio de contraseña y personalización del módem

Cómo ocultar mi red WiFi Ubee y conectarse a una red oculta desde dispositivos móviles y computadoras

Configurar Router Ubee Como Repetidor: Pasos Fáciles y Comparaciones

Modem Telmex: Guía de Acceso, Cambio de Contraseña y Gestión de Conexiones

Configurar Modem Megacable: Cambiar Contraseña WiFi y Acceder a Módems Cisco, Arris y Ubee

Dirección IP de Cablevision: Guía práctica para conectar, configurar y reiniciar tu módem Fibertel

Pasos para Convertir tu Modem Arris en un Repetidor WiFi Efectivo

Modem Arris Telmex: Cómo acceder, personalizar y cambiar la seguridad WiFi

Guía Completa sobre Cómo dar de Baja un Número Unefon en México

Consultar saldo Movistar gratis: Guía completa para usuarios en México

Recuperar número Unefon: Guía paso a paso para 2024, México

Guía para Recuperar tu Chip Movistar: Requisitos y Pasos a Seguir en México 2024

Guía Completa para Cancelar Seguro Telcel: Pasos, Números e Información Útil

Guía para Cancelar Disney Plus Telmex: Internet, Teléfono y Confirmación de Baja

Configurando la APN Movistar 5G en Android e iPhone: Guía paso a paso

Configuración APN BAIT 2022: Guía completa para Android, iPhone y para compartir Internet

Configurando APN AT&T ilimitado: Guía para Android y iPhone (iOS) en México

Accede a tu Router TP-Link: Guía de Uso y Solución de Problemas con http tplinklogin net

Cómo cambiar contraseña de TP-Link usando 192.168.0.1: Guía paso a paso

Descubre cómo saber quién está conectado a tu WiFi Totalplay y cómo gestionarlo

Guía definitiva para reiniciar tu modem Totalplay: Métodos, consejos y soluciones frecuentes

Guía para aumentar la señal Totalplay: Mejore su velocidad de internet y potencia Wifi

¿Por qué no prende el foco de internet en mi módem Telmex? Soluciones rápidas a problemas de conectividad

Usar Modem Telmex como Repetidor: Guía de Configuración sin Cables y Modo Puente

Recuperar o saber la contraseña de tu modem Telmex: Guía paso a paso

Guía para Acceder y Configurar el Modem 192.168 l 254 de Telmex: Cambio de Usuario, Contraseña y más

Eliminando Dispositivos Conectados a mi Modem Infinitum: Desconexión y Bloqueo Eficiente en WiFi Telmex

Actualización de Firmware en un Modem Arcadyan VRV9506JAC23: ¿Puede Telmex Permitirlo?

Acceso a http 192.168 8.1 Telcel: Cómo iniciar sesión y gestionar tu modem Telcel

Configurar TL-WA850RE: Guía completa para ajustar tu Tp-Link Extender

Descubre cómo obtener el usuario y contraseña de tu Modem Ubee: Recomendaciones y solución a problemas comunes

Guía para abrir puertos en router Ubee de Megacable: Pasos, riesgos y soluciones

Cómo acceder a http 192.168 l 8.1 Telcel: Guía para inicio de sesión y resolución de problemas en el modem Telcel

¿Cómo desconectar dispositivos de mi Wifi Izzi y asegurar mi red?

Guía Esencial: Cómo cambiar contraseña en 10.0.0.1 para el módem Izzi desde tu celular

Descubre cómo saber quién está conectado a tu Wifi Izzi y qué hacer ante intrusos en tu red

IGMP Snooping: ¿Activar o desactivar? Descubre qué es y cómo funciona

Acceso y configuración del router: Guía completa para www.sterenwifi.local

Guía de configuración rápida de Netis: desde el acceso hasta cambiar la contraseña Wifi

Cómo poner contraseña a tu router Encore: Guía y requisitos para configurarlo

Configurar tu Router Technicolor: Guía Completa y Requisitos Esenciales

Cómo aumentar la señal Wifi del vecino: trucos para captar una señal más fuerte

Decodificador Izzi Liberado: Desbloqueo, Configuración y Características Esenciales

Manejo y Configuración de IP de Modem Cisco: Cambio de Contraseña WiFi y Más

APN Oui: Configuración, Funcionamiento y Costos del Chip en México

Configuración de APN Telcel 2023: Soluciones y Consejos para Problemas de Red

Configuración de APN Unefon: Guía para Android y iPhone

VPN Movistar México: Cómo configurar para Android, iPhone y iPad

APN Iusacell: ¿Qué es y cómo se configura? Guía completa con parámetros para AT&T y 3G

192.168.1.1: Cómo cambiar la contraseña wifi de Antel paso a paso

192.168.10.1: Cómo acceder y recuperar la contraseña de acceso correctamente

Guía para conectar un PlayStation 2 a una laptop: Un tutorial paso a paso

Cómo cambiar la contraseña Megacable: Pasos y Consejos para proteger tus Redes

Cómo cambiar la contraseña de mi módem Axtel: Pasos para configura tu WiFi y asegurar tu red inalámbrica

Cómo activar Reimage: Pasos, ventajas y requisitos del software

Serial Windows XP SP1 Professional: Clave, Activación y Recuperación para un correcto Registro

Serial Office 2016 Professional Plus: Claves de Activación y Métodos Alternativos

Claves para activar Windows 8.1 Pro Build 9600 y cómo verificar su licencia

Obtén y utiliza tus puntos de Microsoft Rewards en Xbox: beneficios y paso a paso para aprovechar al máximo

Formatear WBFS desde PC y Mac: guía paso a paso y recomendaciones

Cómo comprobar el router y el cable de red: soluciones para problemas de conexión y rendimiento

Criar y cuidar tortugas en Minecraft: guía paso a paso para convertirte en un experto

Activación y posibilidades de los modos de juego: cómo desactivarlos fácilmente

Cámara del estadio: Opciones de archivo, tácticas de juego y controles en PES 2021

Huawei P30: Resumen sobre pantalla, cámaras, diseño, hardware, conectividad y desempeño. ¿Cuánto cuesta?

¿Cuántos datos consume la aplicación Waze? Descubre cómo reducir su consumo y elige el navegador GPS con el menor uso de datos

Mejorar con el tiempo: cómo realizar búsquedas con una foto y optimizar los resultados

Consejos para obtener monedas en Zombie Tsunami: trucos y conclusiones efectivas

Cómo guardar archivos de Autocad 2018 en formato PDF: guía de configuración paso a paso

¿Cómo localizar mi celular? Guía completa para rastrear un celular Android o iPhone

Cómo hacer una montura en Minecraft: Requerimientos, paso a paso y conclusión

ASUS RP-AC68U: Características técnicas, modos de funcionamiento y precio para una conectividad perfecta

ImgBurn: Consejos y utilidades para copiar discos en Windows y Mac con Windows Media Player, iTunes y Utilidad de disco

Descargar e instalar Adobe Dreamweaver: Una guía paso a paso para configurar y comenzar a trabajar

Cómo recuperar tu cuenta Nintendo Switch perdida y mantenerla segura: guía paso a paso

Carga la Nintendo Switch y su controlador sin cargador: guía fácil y práctica

Cómo canjear el código PS Plus PS4: Información preliminar y guía paso a paso desde consola, PC y dispositivos móviles

Cómo combinar FL Studio y hacer un mashup con Audacity y Virtual DJ: información preliminar y pasos clave

Etiquetas: Qué son y cómo nombrarlas correctamente para tus proyectos

Pasos y herramientas para encontrar la identidad de alguien con una foto: Google Imágenes, reconocimiento facial y más

Consejos y trucos para obtener Tokens de Clan en Free Fire: Juega estratégicamente y completa misiones para conseguir más tokens

Pasos sencillos para instalar Office 2016 en tu PC: guía completa y sin complicaciones

Descargador de vídeos y audio de YouTube: Video DownloadHelper, la mejor opción con FlashGot

Cómo cargar el Apple Watch: guía completa con consejos y métodos de carga eficientes

Configuración IMAP en Huawei: cómo activarlo y obtener los parámetros para los principales servicios de correo electrónico

Cómo solucionar el error ERR_ADDRESS_UNREACHABLE en un equipo: guía para revisar la conexión y resolver problemas con el router

Introducción al web scraping: los mejores programas y extensiones para extraer información

Contenido descargable para Red Dead Redemption 2: DLCs, actualizaciones gratuitas y más

Descarga e instala aplicaciones en tu Smart TV: guía paso a paso y configuraciones previas para usar un control remoto

Cómo hacer una puerta automática en Minecraft: reúne los materiales necesarios y descubre otros métodos

Cómo nShield nos protege de ataques DDoS: características y proceso de instalación en nuestro sistema

Características principales del juego Helix Jump: una experiencia de juego adictiva e emocionante

Beneficios, consejos y práctica: Descubre los trucos con la lengua para mejorar tu habilidad lingüística

Consejos y trucos para obtener vidas infinitas en Super Mario Bros. 3: ¡Domina el juego sin límites!

Copiar un CD de audio a una memoria USB con Windows, macOS y Linux: guía completa paso a paso

¿Cómo solucionar problemas de carga en la Nintendo Switch?: Descubre los pasos recomendados

Trucos de Vida Infinita en GTA 5: Aprovecha al máximo los recursos y logra el juego más emocionante y divertido

Cómo ocultar pestañas en Google Chrome y Mozilla Firefox: trucos simples y efectivos

Beneficios y riesgos de los trucos de GTA 4 Xbox 360 dinero infinito: perspectiva global

La novedad de los cambios: una variedad de personajes y su significado real

Importante tener en cuenta: Cargar tus mandos Joy-Con y Pro Controller correctamente

Paso a paso: cómo conseguir y colocar los materiales para construir y activar el portal al End y Nether en 2022

Consejos y trucos para dominar Mortal Kombat X: opciones de personalización, modo de torneo y estrategias para ganar en todos los modos de juego

Cómo elegir un cargador de iPhone original: pasos, características y verificaciones necesarias

Gestionar las preferencias de consentimiento: centro de preferencia de privacidad destacado

Consejos para contar tus pasos con tu teléfono: cómo funciona, aplicaciones y ventajas

Cómo cargar GoPro HERO 7, 6, 5, 4 y más: Guía completa para cargar tu cámara y accesorios

Paso a paso: Cómo dibujar pelo animado de mujer anime con efecto impresionante

Descubre la jugabilidad y trucos de Hearts of Iron 4: detállanos cómo abrir la consola y aprovecha los mejores lotes de trucos

Sensores inteligentes para el hogar: Detector de humo, temperatura, humedad, apertura y iluminación, ¿cuáles elegir?

Regalar el Pase de Batalla en Fortnite: Pasos, consejos y opciones para sorprender a tus amigos

Cómo recuperar chats, fotos y vídeos de Telegram: guía completa y eficaz

Comparativa de alternativas a Raspberry Pi: ODROID-XU4, Banana Pi R64, Nanopc T4 y más, ¿cuál es la mejor opción para tu mini servidor?

Scribd: Explicación y pasos para cancelar su suscripción de forma sencilla

FIFA 20: Historia, competencias, equipos y selecciones femeninas en el videojuego

Cómo meter juegos en la PSP: Actualiza firmware, descarga y almacena juegos paso a paso

Cómo subir, convertir y publicar documentos de Word a Blogger: guía completa y sencilla

Jugar en Steam sin conexión a internet: problemas y posibles inconvenientes sin conexión

Consejos y trucos para obtener monedas gratis en 8 Ball Pool: la guía definitiva

Estableciendo una imagen de fondo en Android Studio: proceso paso a paso y mejores prácticas a seguir

Configuración multilingüe en Ubuntu: Cambiar idioma y distribución de teclado al español de forma sencilla

¡Mantén la portada sencilla! Consejos para no numerar la portada y tener una presentación impecable en Word

Filmora9 Video Editor: Características, opciones y guía de descarga e instalación en Windows 10

Cómo contactar con Mercado Libre México: Teléfono, chat, redes sociales y más opciones disponibles

Activar y utilizar NFC en iPhone: guía paso a paso y modelos compatibles

Descargar app Totalplay en PC: Guía paso a paso y requisitos para disfrutar de Totalplay Donde Sea

Descarga canciones y álbumes gratis, descubre podcasts y disfruta de Apple Music con tarjetas de regalo

Rastreo de celulares: Cómo funciona la Policía y otras medidas de seguridad

Craftear una caña de pescar: paso a paso, desglose de los pasos #1 y #2

Captura de pantalla en Laptop Dell: método sencillo y eficaz con los pasos 1, 2, 3 y 4, y opciones adicionales de teclas y aplicación Dell

Cómo hacer el color salmón: guía paso a paso para mezclar los colores primarios y lograr el tono perfecto

Imprima de forma remota desde su teléfono móvil a la impresora HP: Guía completa y opciones disponibles

Adquirir y dominar el avión de acrobacias en GTA V: trucos, tips y carreras aerodinámicas

SMB, CIFS y SAMBA: ¿Qué son y por qué debes tomar precauciones? Consecuencias empresariales y cómo deshabilitar SMB en Windows

Cómo apagar completamente y reiniciar el Amazon Fire TV Stick: guía paso a paso

Archivos USDZ: comprensión, descarga y visualización en teléfonos inteligentes

Paso a paso para hacer un croma en KineMaster: lo que necesitas y cómo eliminar el fondo verde en 4 sencillos pasos

Descarga juegos para Xbox: guía completa para comprar, instalar y jugar en tu consola

Riesgos y consejos para proteger contraseñas: evitar ataques, generar claves seguras y utilizar un gestor de contraseñas

Recuperar tus fotos de tu cuenta Google: paso a paso y consejos útiles para evitar problemas en el futuro

Consejos útiles: cómo escribir correctamente «iPhone 12» en español

Degradar una imagen en Photoshop: pasos, consejos y trucos para obtener resultados profesionales

La mejor configuración de juego, gráficos y controlador Apex: Maximiza tu rendimiento en el campo de batalla

Conectar por cable de red o WiFi: pasos sencillos para una conexión rápida y estable

Cómo poner un fondo de pantalla animado en Windows 10 sin programas: guía completa y conclusiones

¿Por qué no puedo ingresar a Sodexo Club? Posibles motivos y soluciones para recuperar tu cuenta

Exclusive tricks to get the most out of Dream League Soccer 2018: 5 tips for an elite team

El Dogi: elementos, ventajas y características del traje de karate, aikido y taekwondo

Aplicaciones esenciales para Windows 10/8.1/8: descubre las mejores opciones para cualquier versión

Reiniciar una computadora que no responde: métodos rápidos y efectivos para solucionar el problema

Cómo quitar el dictado de voz de Google: pasos fáciles y rápidos para desactivarlo en tu dispositivo

Opciones de configuración avanzada: Entendiendo el controlador y administración de energía de tu tarjeta WiFi

Usos y artesanía de la terracota en Minecraft: todo lo que necesitas saber

Cómo cancelar la suscripción de Avast en 4 sencillos pasos: métodos y recomendaciones

Apps que amas: descubre las favoritas que no puedes dejar de usar

Antimalware vs antivirus: Comparativa y recomendaciones de las mejores opciones gratuitas, Malwarebytes, IObit Malware Fighter y más

Añadiendo y ajustando una máscara de movimiento en un proyecto de video: paso a paso y consejos útiles

Personalización y seguridad en la Pantalla de Bloqueo del Huawei Y9 2019: consejos y pasos indispensables

Paso a paso: Cómo instalar Photoshop CS6 de manera gratuita y fácilmente

Cambiar nombres en Fortnite Nintendo Switch: guía completa para PC, móviles y tabletas. Soluciones a problemas y preguntas frecuentes

Gestionar las preferencias de consentimiento en el Centro de preferencia de la privacidad: todo lo que necesitas saber

Programas para cambiar, dibujar y crear íconos: FolderIco, Icon Phile, LiteIcon, Iconion, SimplyIcon, Image2icon y Bradicon

Los 5 fallos típicos al comprar por AliExpress: cómo evitar problemas y proteger tus datos

Consejos y pasos para cambiar y proteger la contraseña de iCloud en dispositivos iOS y computadoras Mac

Cómo comprar boletos en Cinemex: guía paso a paso para disfrutar de tu película favorita

Consejos para sincronizar audios y vídeos con Premiere Elements: paso a paso y herramientas útiles

Gestionar las preferencias de consentimiento en el Centro de Preferencia de Privacidad: Controla tus datos con facilidad

Mejora tu productividad en Word con la automatización: paso a paso para pasar páginas y utilizar comandos destacados

Descubre las respuestas sobre el uso de balas de fuego en GTA V y GTA V Online

Cómo copiar música de un CD a un pendrive: Paso a paso para hacerlo correctamente

Características Técnicas y Análisis del router ASUS RT-AC86U AC2900: Pruebas, Configuración y Conclusiones Finales

Cómo crear esencias naranjas con el sistema Hextech: guía para desbloquear skins y efigies

Cómo activar trucos en The Sims: información preliminar, consejos y soluciones para PC, PS4, FreePlay y Mobile. En caso de dudas o problemas, ¡aquí está la ayuda!

Procedimiento estándar para apagar la GoPro: Cómo apagarla paso a paso y opciones adicionales

Overwatch 2 PC: Características, Peso y Requisitos del Sistema para un óptimo rendimiento

Cómo desactivar y eliminar Windows Defender de forma sencilla y segura

Novedades en el QTS 5.1.0: SMB Multicanal y seguridad mejorada, doble factor de autenticación y gestión delegada, sustitución automática de HDD y almacenamiento mejorado, administración en la nube

Descubre el mundo de Kindle: cómo funciona, tipos, precios y trucos imprescindibles para disfrutar al máximo de tu lectura digital

Símbolos de corchetes en el teclado: ALT, Mac y Linux: guía completa y alternativas para escribirlos fácilmente

Truco para dinero infinito en GTA V: hallazgos, activación y beneficios | Opinión crítica y truco secreto para hacerse millonario en Xbox 360

Instalación de aplicaciones Android en Google Chrome: proceso y ejecución paso a paso para principiantes

Configurar servidor RADIUS y establecer conexiones seguras con WPA2/WPA3-Enterprise: ventajas y guía de configuración

Cómo diagnosticar y verificar un sensor de ABS dañado: síntomas y consejos útiles

Gestionar las preferencias de consentimiento: Centro de preferencia de privacidad simplificado

Misterios y creaciones: Usos y fabricación de la poción de agujero de gusano

Consejos y características para completar la campaña de Borderlands 2 de manera exitosa

Cómo desbloquear a todos los personajes en GTA V: consejos y trucos para explorar los alrededores y competir sin límites

NetBox: la solución completa para gestionar redes – Ventajas, componentes y conclusiones

Cómo conseguir cuerdas en Minecraft: tutorial paso a paso y métodos efectivos

Conecte su Mac a un proyector o televisor de forma inalámbrica con Apple TV o Chromecast

Paso a paso para eliminar contactos de tu cuenta de Google en 5 sencillos pasos

Guía completa para la instalación de Windows 10 en Dell Vostro: pasos y recomendaciones

Cómo guardar partida y precios de Red Dead Redemption 2: Guía y consejos útiles

Cómo desbloquear personajes especiales en Zombie Tsunami: consejos y trucos para completar niveles y conseguir gemas. ¡Aprovecha el selector de personajes y gana eventos para obtener beneficios increíbles!

Cómo quitar el Modo seguro de Xiaomi: métodos para salir fácilmente y sin complicaciones

Cómo imprimir una imagen en hoja completa: pasos y recomendaciones para lograrlo perfectamente

Scribd gratis: descarga documentos y libros, conoce Scrdownloader

Recompensas por subir de nivel en Free Fire: Skins, Moor Box Events y más sorpresas a descubrir

Cómo solucionar los errores de instalación de Windows 7: guía paso a paso fácil y efectiva

Poner una foto en Zoom desde el celular: guía completa y fácil de seguir

Cómo quitar las animaciones de Windows 10: métodos, pasos y opciones de desactivación

Requisitos y pasos para vender en Walmart Marketplace: todo lo que debes saber

Todo lo que debe saber antes de usar un cargador universal, inalámbrico o de otro teléfono

¿Cómo descargar la boleta de calificaciones en PDF? Guía paso a paso y consejos de expertos

Las mejores opciones de videojuegos: Sword Art Online, Attack on Titan, My Hero One’s Justice y más

Reiniciar contraseña de cuenta de Microsoft: Pasos para desbloquear y recuperar acceso en Windows 10

Configuración de un Punto de acceso wifi MikroTik: paso a paso y configuración básica en RouterOS

Preguntas frecuentes sobre Weex Wallet/ Mibo: ¿Cómo registrarse, contratar y utilizar la tarjeta?

Solución al bloqueo de Apex Legends: cómo solucionarlo en PlayStation 4, 5 y en tu computadora

Estudios previos necesarios y certificaciones para ser Administrador de Redes: temario, duración, salidas laborales y cursos recomendados

Trucos de GTA 5 en Xbox 360: cómo quitar estrellas y precauciones a tener en cuenta

Los Personajes de Looney Tunes World of Mayhem: Conoce los tipos y la lista completa

Características técnicas y uso del banco de energía: Carga rápida, capacidad y recarga paso a paso

Horno de Fusión en Minecraft: Instrucciones, Materiales necesarios y resultado impresionante

Consejos para obtener más armas en Galaxy Attack: Alien Shooter: desbloquea logros, batallas PvP y compra en el mercado

El modo de jugar y disfrutar: La historia de Budokai Tenkaichi y Budokai Tenkaichi 3

Dominios de nivel superior (TLD): Todo lo que debes saber y cómo elegir el adecuado

Persecución de personajes: decisiones en busca de la medalla de oro

¿Cómo enviar un PDF por WhatsApp de forma segura y rápida? Beneficios, límites y otras opciones disponibles

Recetas con ingredientes: ¡Recuerda! Paso a paso para construir portales en Minecraft y encontrar una fuente de obsidiana

Cómo desencriptar una tarjeta SD: paso a paso y herramientas necesarias

Cómo protegerte de los ataques a la webcam y evitar ser hackeado: consejos y medidas de seguridad a seguir

Consejos para optimizar y distribuir tu red de Internet: importancia de la conexión y mantenimiento en todos los lugares

Cómo utilizar Shazam con Spotify: pasos y novedades, sin activación en segundo plano

Gestionar preferencias de consentimiento en el Centro de Privacidad: fácil y seguro evitando la palabra «descubrir»

Kika Keyboard: Descubre las características más destacadas

Cómo crear un servidor de Minecraft 1.12.2: pasos sencillos y guía completa

Todo sobre Cloud Telmex: qué es, servicios, contratación, ventajas y garantías

Añadir juegos a tu Recalbox: paso a paso para descargar, copiar y disfrutar tus juegos favoritos

Instructivo: Cómo poner corchetes en el teclado – Windows, Mac, Linux – Guía paso a paso y atajos de teclado

La verdad detrás del final de Minecraft: Explorando teorías y beneficios de completar el juego

Activar Marketplace en Facebook: Guía fácil para móviles y tabletas

Consejos para obtener y compartir el link de un grupo de WhatsApp de manera fácil y rápida

Cómo usar Omegle en PC y teléfono: guía completa paso a paso para chatear y videollamadas

Preparándote para la batalla: descubre los movimientos básicos y mejora tu armadura, armas y poderes divinos

Cómo quitar la contraseña de un celular: métodos y pasos para iPhone y Android

Accede a Nubleer y descubre la variedad de revistas disponibles para ti

Pistas y trucos para vender coches en GTA 5 individualmente: cómo ganar dinero en modo historia 2022

Novedades del Ghostery 7: Mejoras y funciones destacadas del nuevo lanzamiento

¿Para qué sirve el número de serie del módem Telmex? Preguntas frecuentes y ubicación del número de serie en el módem

Ping en Fortnite: Qué es y cómo verlo en PC, móviles, tabletas y consolas

Crane: Historia, características, habilidades y logros de este impresionante personaje

Compatibilidad de TP-Link Tether: Dispositivos de red, menús y conclusiones finales en vídeo

Obtener oro infinito en Skyrim: consejos, trucos y consideraciones importantes

Pase de abordar de Viva Aerobús: guía para obtener e imprimir tu boleto de embarque

¿Qué debes hacer para importar tus datos almacenados en Google Fit? – Importante paso a paso

Todo sobre las direcciones IP: qué son, cómo saber la IP de tu PC, tu IP pública y privada, cómo cambiarla y más

Configura tu laptop: primeros pasos para cambiar idioma y descargarlo en tu Lenovo

Aplicaciones para cambiar la voz durante la llamada: Guía completa con Call Voice Changer, Funcall, Funny Call y más

Consejos y trucos para utilizar el Reproductor de Medios de Xbox One y reproducir contenido de forma fácil y rápida

Funciones al alcance de un click: Todo sobre NetCrunch en un solo lugar

Gestionar las preferencias de consentimiento en el Centro de Preferencia de Privacidad: paso a paso y opciones disponibles

Accede a las copias de seguridad antiguas de WhatsApp: guía completa para recuperar tus datos

Conseguir Polvo Estelar en Pokémon Go: trucos, consejos y formas gratis para obtenerlo

Métodos profesionales para recuperar contraseñas: administrador de dispositivos, aplicaciones y soluciones rápidas para Huawei

Cómo hacer gasolina artesanal: paso a paso para obtener combustible de forma casera en Ark

Cómo protegerte del robo de cuentas en la Dark Web: consejos y medidas de seguridad

Cambiar la versión del videojuego: Guía para solucionar errores de Java y ajustar la resolución de pantalla

Eliminación permanente de archivos: Cómo eliminar archivos definitivamente en Mac y Windows sin programas

Configurar un foco con Alexa: Paso a paso para conectar y controlar tu dispositivo inteligente

Forza Horizon: Obtén el juego, consejos de configuración y desafíos para jugar de 2 jugadores

Primeros pasos para aumentar FPS en Fortnite para PS4: consejos en caso de dudas o problemas

Consejos y trucos: Explora, personaliza y obtén todos los objetos en Splatoon 2 sin descubrirlos

Cómo abrir Messenger desde el navegador web: paso a paso y consejos útiles

¿Cómo saber si mi laptop Dell Vostro es original? Guía para verificar su autenticidad y evitar falsificaciones

Cómo poner números de página a partir de la segunda hoja en Word: Guía paso a paso y personalización del número de página

Cómo saber quién está conectado a mi modem Arris: guía completa y consejos de seguridad

Conseguir recompensas diarias y paVos gratis en Fortnite: misiones diarias, misiones de la historia y más

Análisis del D-Link DAP-1620 B1 AC1300: Características técnicas, pruebas wireless y conclusiones finales

JavaScript: qué es, riesgos y consejos para una navegación segura y eficiente

Cómo minimizar un juego en Windows: trucos y consejos para reducir la ventana sin consecuencias

Cómo saber el destino de una foto enviada por WhatsApp: guía completa y métodos efectivos

Cómo subir audios a SoundCloud desde un teléfono Android: beneficios y guía paso a paso

El navegador TOR y las mejores herramientas VPN para Windows, macOS y Linux: comparativa y guía de uso

Análisis completo del TP-LINK M7200: Características técnicas, embalaje, accesorios, duración de la batería y más

Análisis de las características técnicas del TP-LINK RE200: Pruebas, asistente de configuración y conclusiones finales

Método 1: Insertar un archivo PDF en AutoCAD: paso a paso y consejos útiles

ShowPassword: la herramienta de código abierto para mostrar contraseñas sin asteriscos

Conoce todas las opciones de la cámara IP EZVIZ C3WN: características y configuración paso a paso

Gestionar las preferencias de consentimiento en el Centro de Preferencia de Privacidad: una guía completa

Cómo hacer el registro del cumpleaños mágico de Disney: consejos y ventajas del programa

Descarga el mod para casarte con Serana en Skyrim: Guía paso a paso para unirte en matrimonio

Cómo construir un trípode casero para cámara o celular: instrucciones y alternativas sin complicaciones

Borderlands 2: Descubre qué es, sus especificaciones y su peso en detalle

Cómo eliminar un contacto de WhatsApp sin borrarlo de la agenda: pasos y consejos útiles

Cómo desinstalar juegos guardados de PS4: soluciones alternativas y consejos útiles

Desactivar Talkback en Huawei: guía completa y segura para Android 8.0 y Android 9.0

Gestionar las preferencias de consentimiento: centro de preferencia de privacidad para una experiencia personalizada

Recupera tu WhatsApp en un teléfono fijo: pasos y recomendaciones para no perder tus mensajes

Introducción a Resident Evil 6: Configuración, consejos, trucos y desbloqueo de contenido adicional

Eliminar protecciones y editar documentos: Cómo resaltar un PDF protegido paso a paso con PDFEscape

Control remoto Sky: Guía completa para configurar, programar y solucionar problemas en línea y por teléfono

Actualizar Candy Crush Saga en iOS y Windows Phone: Método alternativo paso a paso

Cambiar el tema en Nintendo Switch: Explorando opciones personalizadas y mejorando tu experiencia de juego

Solución de problemas y dudas de operaciones preliminares en Android, iPhone y PC

Límite diario de Gmail: ¿Por qué existe y cómo afecta a los usuarios?

Nuevos códigos válidos y activos de Rocitizens: descubre cómo cambiarlos y los elementos disponibles en el juego

¿Qué es un servidor DNS y cómo solucionar problemas de conexión? Opciones y consejos

Xiaomi MI TV Box: características, precio y todo lo que necesitas saber sobre este dispositivo revolucionario

Paso a paso: Cómo conectar el Roku a tu TV y activarlo correctamente

Paso a paso para cambiar tu nombre en Roblox gratis: visita el sitio web, accede a tu perfil y sigue estos simples pasos

Cómo desbloquear la cuenta de WeChat: soluciones y pasos a seguir para contactar con un contacto bloqueado

Los pasos para poner contraseña a tu móvil: elige tu método de seguridad y configura tu contraseña fácilmente

Gestionar las preferencias de consentimiento en el Centro de preferencia de privacidad: controla tus datos de manera sencilla

Instalación de Autocad 2020: Requisitos, procedimiento y consideraciones para una instalación exitosa

Superponga dos gráficos de Excel en LibreOffice: ¡Aprenda a utilizar este método alternativo en Google Drive!

En conclusión, ¡Aprende a agregar una parada en Didi en 4 sencillos pasos!

Cómo hacer llamadas con iPad con SIM: información general y paso a paso para conectarse a wifi, verificar conexión con ID de Apple y utilizar aplicaciones para realizar llamadas telefónicas

Cómo desbloquear el teclado de una laptop HP Windows 10: guía completa y consejos útiles para evitar futuros bloqueos

Paso a paso: Cómo mandar un Didi a otra persona y las ventajas de usarlo

Exportar contactos de Windows Phone: Cómo realizar copias de seguridad y restaurar tus contactos fácilmente

Descarga torrents en Google Chrome con Bitford y JSTorrent: guía para principiantes

Significado de los tatuajes de Mérida en Brave: descúbrelo y sorpréndete con su simbolismo

Características técnicas y análisis del router ASUS RT-AC87U: un completo laboratorio de pruebas y conclusiones finales

Evolución y características de las tarjetas de red Ethernet: guía completa para elegir la mejor opción para tu PC

Cómo hacer una poción de visión nocturna en Minecraft: materiales, instrucciones y usos recomendados

Aplicación para dividir la pantalla en dispositivos Samsung con Android 9 y posterior: aprovecha al máximo tu pantalla

Consejos para ganar FIFA Points gratis y de forma segura en FIFA 19

Creando y asignando el rol de administrador en Discord: guía paso a paso y consejos útiles

Reseña del LG G5: La modularidad, módulo de cámara y audio, especificaciones y características destacadas

Ballloon: la solución para guardar tus archivos automáticamente en la nube y explorarlos con QuickDrop

El nacimiento de la CFE: Un poco de historia y datos importantes del proceso de nacionalización

Transferir vídeos a una memoria USB desde el ordenador y dispositivos móviles: guía práctica y sencilla

Guía completa de trucos y consejos útiles para Explorar Just Cause 2: Desbloqueo de Vehículos, Armas y Paracaídas Infinito

Cómo dibujar a Todoroki: Paso a paso con materiales necesarios y detalles de cada etapa

Clonación de celulares: todo lo que necesitas saber para prevenir y desclonar tu dispositivo correctamente

Códigos válidos de GameShark: trucos y consejos para capturar y canjear Pokémon en Pokémon Yellow

Proceso de instalación y aspectos clave de Shorewall: seguridad y configuración paso a paso

Mejora tu cuenta de Free Fire: consejos para subir de nivel rápidamente con estrategias efectivas

Consejos para configurar una clave WiFi segura: protocolo, generadores y las mejores opciones de contraseña

Saber seleccionar las mesas en los torneos: Una advertencia sobre las diferencias en las partidas iniciadas y las misiones diarias

Bloquea y desbloquea un número en Samsung: aplicaciones útiles para Android y Windows Mobile

Etiqueta en Minecraft: qué es y cómo crearla para productos y animales

Cómo sacar el móvil en GTA 5 para PC: consejos y pasos detallados para obtener el teléfono celular en el juego

Universal Bypass: cómo instalar y mejorar la extensión para saltarse acortadores de URL

Cómo instalar Free Fire en tu laptop: pasos sencillos y prácticos para disfrutar el juego

Cómo desarmar y limpiar tu PS4: pasos y herramientas necesarias

Paso a paso: Cómo pasar archivos de Android a iPhone por Bluetooth, sin complicaciones

Crear un equipo en GTA 5: información preliminar y solución de problemas

Problemas en la actualización de contactos en Android: soluciones desde la misma aplicación y configuración del móvil

Introducción a la serie Grand Theft Auto: características del personaje principal de GTA 3 y cómo encontrar su nombre

Domotización del hogar: ideas sencillas para controlar luces, electrodomésticos y seguridad de forma remota

Cómo desbloquear una laptop HP con contraseña: Herramientas, reinicio y soporte técnico en 3 simples pasos

Cómo cambiar mi correo de Spotify: guía paso a paso y consejos útiles

Jugar juegos de Android en PC sin emulador: guía completa y ventajas de esta experiencia móvil en tu ordenador

Cámara Selfie Huawei Nova 5T y sus potentes cámaras de 48MP, 16MP y 2MP con Asistencia de Profundidad

Gestionar las preferencias de consentimiento en el Centro de Preferencia de Privacidad: mantén el control sobre tus datos personales

Transferencia de música por Bluetooth Huawei: configuración, compatibilidad y solución de problemas para una transferencia exitosa

Métodos para ajustar la luz de fondo en laptops HP: teclas de acceso directo y configuración en la BIOS

Guía paso a paso: Cómo obtener y hacer pedernal en Minecraft, ¡Hecho!

Actualización de navegador y aplicaciones en Smart TV LG: pasos y recomendaciones fáciles de seguir

Ganar partidas y abrir cajas: estrategias y consejos para aprovechar las ofertas en peleas robóticas

Cómo actualizar Among Us en dispositivos móviles: Descarga, Instalación y Disfrute del nuevo parche

Preparar el disco duro e instalar Windows 10 en tu laptop Dell: guía completa sin complicaciones

Cómo hacer una valla en Minecraft: guía completa con preparación y pasos detallados

Verifique su conexión a Internet y el espacio libre en su tarjeta microSD: consejos útiles y soluciones rápidas

Cómo hacer y usar cofres en Minecraft: guía completa y consejos paso a paso

Cómo encontrar una dirección mediante el código postal: Tutorial, ejemplos y trucos paso a paso

Adaptador Micro SD: Funcionamiento y utilidades en detalle

Descubre otras soluciones útiles: Nova Launcher y AppHider para ocultar aplicaciones

Restablecimiento de contraseña y desbloqueo de tu laptop MX: Guía paso a paso y opciones de soporte técnico

Trucos de Stardew Valley: Multiplica artículos por poco dinero y aumenta tu habilidad de pesca

Códigos Murder Mystery 2: El Sheriff, Los Inocentes y los Secretos del juego Roblox

Cómo activar el Touch en mi laptop Lenovo: guía completa y consejos extra

Trucos para cambiar la ubicación en Pokémon Go de manera segura: instrucciones y precauciones

Ring: Mejorando la seguridad con domótica y funciones de alarmas de pago

Cómo hacer botones en Dreamweaver CS6: paso a paso y consejos útiles

Consecuencias, causas y soluciones para evitar la suspensión en Destiny 2: guía completa

Cómo dar de baja Unotv.com: Pasos para cancelar la suscripción y eliminar tu cuenta

Qué es un NVR y componentes de una red de videovigilancia: historia, cámaras IP, cámaras 360 y sistemas NVR disponibles actualmente

Técnicas para agrandar ropa: selecciona el tejido adecuado, utiliza lavadora y jabón líquido, plancha y folios envoltura

Cómo reiniciar el mando de PlayStation 4: instrucciones y métodos paso a paso

Desactivar la Huella Digital en WhatsApp: Guía completa y solución para configurar nuevos métodos de autenticación

Cambiar la foto de perfil de Google: guía completa y práctica para actualizar tu imagen en 5 sencillos pasos

Gestionar las preferencias de consentimiento en el Centro de Preferencia de Privacidad: cómo mantener el control de tus datos

Invex Control: descubre todas sus funcionalidades y beneficios para tu negocio

Instalación y uso básico de Hping3: características, comandos y ejemplos para escaneo de puertos, trazar ruta y más

Cómo compartir y sincronizar libros en todos tus dispositivos Kindle: pasos y guía completa

Trucos para el juego de video Terraria: Obtén artículos infinitos y desbloquea contenido oculto con estos trucos de supervivencia, construcción y recursos

La segunda opción para Windows 7, Windows 10 y otra alternativa: La opción externa que debes considerar

GeoGuessr: Cómo jugar, ejemplos y diversión garantizada

Dragon Ball Xenoverse 2: Descubre cómo usar mods sin riesgo en Steam

Ayana bot: funciones, configuración en español y guía de uso para Discord

Centro de preferencia de la privacidad: Gestiona tus preferencias de consentimiento de forma fácil y segura

Cómo recuperar archivos de USB con virus: guía paso a paso y herramientas recomendadas

Cómo instalar mods en Minecraft en celular: guía paso a paso para añadir nuevas funcionalidades y personalización

Consejos y pasos para formatear una laptop Dell: preparación, formateo e instalación de controladores y software

Crear una página web: características, alternativas a Wix, WordPress, Google Sites y Jimdo

Cómo cambiar el fondo de pantalla en Windows 7 Starter: guía fácil y segura para personalizar tu escritorio

Cómo solucionar problemas de conexión de Alexa a Internet: guía completa y pasos efectivos

SupRemo: Principales características y opciones para controlar remotamente un equipo Windows

Los mejores juegos en línea de estrategia para Mac: Civilization, Anomaly 2, Rome: Total War, Starfront: Collision y más

Firewall de Windows: Cómo proteger tu red y evitar bloqueos al jugar en línea

Consejos efectivos para conseguir vidas gratis en Gardenscapes: trucos, estrategias y métodos probados

Linio: descubre cómo funciona, ventajas, desventajas y conclusión

Just Dance en Xbox One: Descubre las opciones de control y mejora tu experiencia sin Kinect

Solución a problemas de descargas en Chrome: cómo evitar descargas corruptas y solucionar interrupciones

Canjea los códigos en Fortnite desde Epic Games: paso a paso y guía completa

Paso a paso para activar y registrar AutoCAD 2018 sin complicaciones

Descargar San Andreas desde MEGA: Guía completa y enlaces seguros

Centro de preferencia de la privacidad: Gestiona tus preferencias de consentimiento con facilidad

Tab Mix Plux: Opciones disponibles y novedades de la versión en desarrollo como WebExtension

Configuración: ¿Qué es y cómo funciona? Guía para personalizar tu dispositivo

Extraer archivos individuales con Lessmsi: ¡Aprende cómo hacerlo de manera rápida y sencilla!

Cómo dejar un grupo de Telegram creado: Guía para Android, iOS, Web, Windows / MacOS

Encuentra y explora nuevos juegos en Roblox: títulos, géneros y categorías para seguir a usuarios creativos y formar parte de una comunidad de jugadores

Quitar una tarjeta de Google Play: Aprende cómo hacerlo en simples pasos

Cómo explotar la rana de Candy Crush nivel 532: consejos, estrategias y beneficios de esta explosión única

Cómo editar NAT en PS4: Guía paso a paso para obtener NAT 1 y solucionar problemas

Pasos para desinstalar manualmente Xbox de Windows 10: Comandos de PowerShell y quitar Xbox Game bar

Modifica tu número de contacto en Hotmail: pasos sencillos y rápidos para actualizar la información

Cómo cambiar la cuenta de Google en Chrome, Android, Windows y Mac: guía paso a paso

Cómo cambiar el nombre en Clash Royale: paso a paso y consejos útiles

Encuentra un caballo y descubre cómo cuidarlo, montarlo y equiparlo en Minecraft: guía completa y consejos valiosos

Crear una cuenta en Skype para empresas: ventajas y pasos desde la versión PC y móvil

La tabla de Google Docs: cómo editar, personalizar y aprovechar al máximo los textos, dibujos y herramientas disponibles

Consejos y trucos para obtener un helicóptero en GTA San Andreas PS2: ¡guía definitiva de pistas y beneficios!

Cómo apagar la Nintendo Switch de forma segura: métodos y pasos para evitar problemas y daños en la consola

Descubre los personajes del grupo de 5 en Persona 5: Jugador, Morgana y más

Características de Webmail: solución de problemas y consejos para acceder a tu cuenta

Descarga stickers animados de animes famosos, dibujos animados, Pokémon, memes y más: mejores páginas y cómo crear los tuyos

Descubre los colores primarios y secundarios: usos en lana, criaturas, armaduras y cristales. ¡Increíbles combinaciones con terracota y fuegos artificiales!

Guardar y convertir archivos en bloque de notas: paso a paso tutorial para principiantes

Cómo desinstalar juegos y aplicaciones en Xbox: pasos para eliminar, mover y limpiar archivos temporales y caché

Expandir la memoria: requisitos, pasos y opción del Almacenamiento en la Nube para ampliar su almacenamiento interno

Cómo leer la tarjeta SD en la PC: paso a paso e identificación de formatos y tipos de tarjetas de memoria

Cambiar el idioma de League of Legends en Windows: tutorial paso a paso

Cómo recuperar tus fotos perdidas en un iPhone: paso a paso con software de recuperación de datos

Cómo agregar imágenes a CmapTools: Pasos y consejos para optimizar tus mapas conceptuales

Métodos para descargar aplicaciones en tu laptop: paso a paso y sin complicaciones

Cómo transferir, organizar y proteger tus archivos en un disco duro externo en Mac: guía completa

Factores que influyen en el peso de Apex Legends y cómo reducirlo eficientemente

Cómo se pronuncia correctamente Xiaomi: guía paso a paso para dominar la pronunciación de la marca

Encuentra rutas más rápidas con Google Maps y Waze: Paso a paso para copiar y buscar coordenadas

Cómo abrir archivos HTM y convertirlos: guía paso a paso para Windows, Mac, Android e iOS

Consejos para copiar una página entera de Word: selección, copiado y pegado sin perder formato

Mejorar la conexión de TOR: Cómo solucionar problemas de conexión y configuración

Requisitos mínimos y recomendados de PayDay 2: argumento, personajes, máscaras y enemigos de la banda

Controla tu TV con una sola orden de voz: descubre su funcionamiento intuitivo

Configurar y jugar Free Fire en PC con un mando: pasos, consejos y trucos para disfrutar al máximo

Pasos para cambiar tu personaje en GTA V: Guía completa y consejos para personalizar tu avatar

Preguntas frecuentes sobre emprender como distribuidor Wisp: Todo lo que necesitas saber sobre equipamiento, licencias y estrategias de venta

Configurar tu router Vodafone: Requisitos, contraseña, dirección IP y preguntas frecuentes resueltas

Cómo quitar la contraseña y bloqueo de seguridad de tu celular Samsung: métodos y pasos fáciles para recuperar el acceso

Tipos de hosting: gratuito y de pago, características clave, seguridad, soporte y más

Impresiones de la distro Nova: ¿Vale la pena utilizar esta distribución Linux?

Las opciones de descarga: fotografías, videos y publicaciones sin complicaciones

Consejos para encontrar objetos ocultos en Grand Theft Auto: San Andreas – Resumen y estrategias efectivas

EaseUS Todo PCTrans Gratis, CloneApp, PickMeApp: ¿Y en Mac? Herramientas gratuitas de transferencia de datos y programas

Trucos de Dead Island PS3: Consejos, estrategias y ventajas para el máximo rendimiento

Cómo medir y calcular la potencia de una bocina: métodos, tipos y consejos indispensables

Cómo recuperar la contraseña de la caja fuerte de Huawei: pasos a seguir y consejos útiles

Cómo cambiar y recuperar correos electrónicos de PS4: guía completa para PC, móviles y tabletas

Beneficios de ser fly en Pokémon Go: Instalación de APK en dispositivo móvil sin necesidad de desinstalar tu viejo Pokémon Go

Desbloqueo de una vitrocerámica: instrucciones, consejos y recomendaciones para solucionar problemas

Cómo borrar una partida de Pokémon Sol: instrucciones paso a paso y consejos útiles

Gestionar las preferencias de consentimiento: Centro de Preferencia de Privacidad para una experiencia personalizada

Consejos y pasos para randomizar Pokémon Sol: Cómo personalizar tu experiencia de juego

Recuperación de contraseña de Spin by Oxxo: paso a paso para restablecer tu acceso de forma segura

Cómo insertar una imagen en Word desde tu celular: paso a paso y consejos útiles

Cómo rellenar el aceite de transmisión automática del Jetta A4: pasos, herramientas e instrucciones

Transferir cuentas de Clash Royale: paso a paso para cambiar de Android a iOS o de Android a Android

Verificar un boleto de Ticketmaster: Pasos sencillos para asegurar tu compra con éxito

Trucos para desbloquear contenido adicional en NFS Underground 1 pc: preparación y paso a paso detallado

Disponibilidad y descuento en Google Pixel 4: diseño, colores, pantalla, cámaras y funciones avanzadas en México

Cómo solucionar problemas de conectividad Wi-Fi: guía para resolver incidencias y asegurar una conexión estable

Consejos para solucionar problemas de conexión y mejorar la experiencia de juego online

Cómo ocultar un equipo en una red: desactivar la detección y evitar que Windows 10 nos pregunte sobre ser visibles

How to Set up and Change Language on Nintendo Switch: A Step-by-Step Guide

¿Cómo compartir pantalla con audio en Google Meet? Tutorial paso a paso con ejemplos e introducción a la función de video

Consejos y trucos para sacar el máximo provecho del San Andreas Xbox Caja Negra

Descarga y disfruta las mejores casas y solares en los Sims 4: Guía de instalación y archivos de bandeja disponibles

Herramientas gratuitas: Pautas importantes para utilizar Pixlr, Fotoefectos y otras opciones

¿Es peligroso recibir spam? Aprende a detectarlo y bloquearlo en Gmail y Outlook

Consejos para detectar boletos originales de Ticketmaster: escaneo, verificación y conclusiones

Cómo eliminar virus troyano de mi teléfono Android: guía paso a paso para proteger y asegurar tu dispositivo

Paso a paso para hacer un mechero de Minecraft: ¡descubre cómo crearlo con estos sencillos pasos!

Maximiza la diversión en Los Sims: inspira, crea, trabaja y prospera en este increíble videojuego

Qué es el DNS: Tipos, registros y cómo evitar la falsificación

Análisis externo de las características técnicas del firmware: laboratorio de pruebas, puntos fuertes y débiles, conclusiones finales

Utiliza la herramienta de recortes: cómo buscar, abrir y seleccionar en 4 simples pasos

Explorador de archivos: cómo borrar la lista de archivos recientes abiertos en Windows y macOS

Evolución de Golbat a Crobat: factores, momento y detalles de la forma más eficiente

Guía de Milfy City: Paso a paso para utilizar la Command Console Money y descubrir todo en la ciudad

Descargar juegos gratis en Xbox One: operaciones previas y guía para hacerlo desde PC

Solución error 418: Pasos para solucionarlo en Opera con VPN y ubicación personalizada

Trucos Need for Speed™ Heat: Dinero ilimitado, desbloqueo de vehículos y nivel de resistencia policial

Dominar los trucos para coser ropa a mano: paso a paso para un resultado profesional

Iniciar sesión segura en AirBNB: consejos y problemas comunes desde la web y la aplicación (Android e iOS) con Facebook, Google y más

Desocultar y ocultar chats en WhatsApp Plus: beneficios, riesgos y cómo activar la funcionalidad responsablemente

Beneficios y pasos para auto reanimarse en Apex Mobile: consejos y características generales

Transferir tu cuenta de Google a otro dispositivo: pasos y consideraciones importantes

Cómo solucionar el error ERR_TOO_MANY_REDIRECTS en Chrome: Guía completa y efectiva

Inscribe y crea carreras en GTA 5: tips para diseñar y participar en emocionantes competencias

Beneficios de subir de nivel en Steam: Cómo aumentar tu nivel, obtener insignias y aprovechar al máximo la Comunidad de Steam

Tus opciones para ganar en duelos: Dominando la habilidad de Ojo Muerto en Red Dead Redemption 2

Cómo mejorar el rendimiento de tu celular Huawei: consejos y trucos para acelerar la velocidad y optimizar el sistema

Cómo interpretar el código de fecha en las baterías para conocer su año de fabricación

Pasos para cambiar la cuenta de Netflix en una Smart TV: cómo preparar y cambiar la cuenta fácilmente

Comienza tu proyecto en iMovie: carga, une y guarda tus videos

Recuperación de contactos de WhatsApp: Por qué y cómo restaurar desde iCloud o Google

Instalación de Black Desert en español: aspectos a considerar y consejos finales

Características y funcionamiento de WhatsApp, Telegram, Facebook Messenger y otras plataformas de mensajería: ventajas y desventajas

Movistar Cloud: activación, beneficios y contratación al mejor precio

Habilidades especiales en GTA V: Super salto, caída libre y más combinaciones sorprendentes

Conjunto de programas portátiles listos para usar: LiberKey y PortableApps, la solución para llevar tus herramientas contigo

Cómo crear hilo en Minecraft: recolección, tejido y uso | Guía completa

Cree un cuestionario fácil y rápido con Word: tutorial para versiones anteriores y dispositivos móviles

Conectar dos teléfonos inalámbricos: guía paso a paso para configurar y enlazar los dispositivos

¿Qué es Rappi Travel? Descubre las ventajas de reservar dentro de la misma app: alertas de precios bajos, meses sin intereses y más

Iridium: La extensión para un control total en YouTube y cómo configurar calidad y parámetros

Ventajas y desventajas de SMB/CIFS en sus diferentes versiones: análisis completo y recomendaciones

Configuración de servidor VPN: Guía paso a paso para configurar DDNS, OpenVPN y L2TP/IPsec

Cómo revivir una batería de carro: instrucciones y pruebas de carga paso a paso

Crear tareas en Word: Pasos, diseño e imágenes para facilitar y entregar con éxito

Todo lo que necesitas para instalar RouterSploit en Linux: ¿por qué deberías usarlo?

Consejos para atrapar Pokémon fantasma: paso a paso y trucos eficaces

Cómo instalar Windows 7 en Mac: guía paso a paso con Boot Camp, VirtualBox, Parallels y VMware Fusion

Explorando el Reino de los Hielos en The Legend of Zelda: Twilight Princess

Conoce los Códigos Rocket League: recomendaciones, hacks y maniobras para dominar el juego

Obtener Spotify Premium Familiar y agregar familiares: cómo comprobar y cambiar la ubicación del domicilio

Ventajas del modo multijugador de Nintendo Switch: Únete a la partida y juega en línea con tus amigos desde Microsoft

Cómo Congelar Patatas Crudas Para Freír: Paso a paso y consejos para un resultado perfecto

Restablecer los colores de la pantalla en dispositivos Android: guía completa y solución a problemas comunes

Super Salto en GTA 5 para PS3: trucos, consejos y desafíos para dominarlo al máximo

Descargar Call Of Duty en español: los pasos para obtener la versión APK de manera sencilla y rápida

ASUS RT-AC5300 AC5300: Características técnicas, análisis interno y externo, pruebas y conclusiones finales

Pasos para enviar un archivo de Word a WhatsApp sin complicaciones

¿Cómo pedir Didi para otra persona? Guía completa paso a paso para solicitar un viaje a nombre de alguien más

Invocar un helicóptero en GTA 5: requisitos y ventajas de utilizar un dispositivo para ello

Introducción a los lenguajes compiladores: Tipos, características y ejemplos populares

Soporte técnico de Izzi: teléfono, chat y reporte para servicio técnico 24 hrs

Cómo vincular y desvincular la cuenta de Twitch de PS4: operaciones previas y guía paso a paso

Tips & Tricks: Cómo instalar y jugar tus juegos favoritos en PC paso a paso

Obtén bloques de obsidiana: Sencillos pasos para conseguirlos fácilmente

Matar un proceso de Mac: Cómo hacerlo desde el menú de Apple, atajos de teclado, Monitoreo de actividad y Terminal

Usar dos cuentas de Skype: Guía para Outlook.com, Windows y Mac sin complicaciones

Ganar XP y subir de nivel en Assassin’s Creed Odyssey: estrategias y consejos para maximizar tu progreso

ICMP: ¿Qué es y cómo funciona? Descubre las utilidades y opciones del comando ping, así como alternativas y razones para permitir o bloquear el ping en redes públicas. Manual para permitir el ping en Windows 10

Descargar FIFA 18 para dispositivos móviles: guía completa para Android

Horda, Elfos de la noche, Humanos: Cómo llegar a Desolace para Gnomos y enanos

Cómo crear paquetes y bibliotecas en PyCharm: Pasos, instalación y utilización eficiente

Cómo cambiar la IP de acceso al router: paso a paso y ventajas de elegir la puerta de enlace predeterminada

Activar Netflix en Smart TV: guía completa para LG, Samsung y Philips paso a paso

Qué es un archivo SHS y los programas recomendados para abrirlos con ventajas y conclusión

Formación para ser consultor IT: descubre las funciones clave de un experto en informática

iCloud en Windows: Características, ventajas de uso y cómo aprovechar el almacenamiento en la nube

Skype-contactpersoon verwijderen: stapsgewijze handleiding voor Windows, MacOS, Web, mobiele telefoons en tablets

Instalación de LAME: guía completa para Audacity y sus requisitos

Los mejores trucos de FIFA 2014 para PS2: Códigos y secretos avanzados para alcanzar la victoria absoluta

Cómo encender un reloj inteligente: pasos fáciles y rápidos para activarlo correctamente

PiVPN: Aprende qué es y cómo instalar OpenVPN fácilmente con PiVPN

Identifica a los Caminantes en FIFA 19: consejos, trucos y señales para detectarlos fácilmente

Paso a paso: cómo grabar un programa de televisión en tu Smart TV Samsung

Conseguir tiradas infinitas en Coin Master: opciones y trucos para ser un buen jugador

Brawl Stars: From Clash Royale, Clash of Clans, Boom Beach, Hay Day – Troubleshooting and FAQs

Abrir archivos DMG en Windows y Mac: Alternativas gratuitas y de pago, paso a paso y recomendaciones

Psychonauts 2: Descarga, instalación y notas importantes sobre la duración de la campaña y cómo guardar

Cómo recuperar tu contraseña de la clave privada del SAT: pasos, recomendaciones y respuestas a tus dudas

Ventajas, desventajas y configuración del protocolo L2TP/IPsec: recomendaciones y consejos para servidor VPN

¿Por qué habilitar todos los núcleos del procesador? Explicación y pasos para verificar y ajustar los núcleos

Cómo poner la diagonal invertida en un teclado: pasos y métodos para diferentes tipos de teclado

Instrucciones para canjear códigos en World of Warships: Paso a paso para recibir tus recompensas y consideraciones adicionales

Gestionar las preferencias de consentimiento en el Centro de preferencia de privacidad: todo lo que necesitas saber

Cómo desbloquear a alguien en Fortnite: Pasos para desbloquear a un amigo y solucionar tus dudas

Como Entrenar a Tu Dragon 3: Fecha de Estreno, Protagonistas y todo lo que esperas de esta emocionante película

Descarga ya tus mods de Minecraft: encuentra, descarga e instala tus favoritos con Forge

Evita el Single Point of Failure con Sistemas Balanceados y Clusterizados: Aumenta la disponibilidad y fiabilidad de tu infraestructura

El consumo de Alexa y Google Home: ¿Alto en comparación con otros aparatos?

Google: optimizando la ruta de entrega de contenido y la confiabilidad de los DNS públicos

Regalar skins en Fortnite: Cómo hacerlo paso a paso y consejos útiles

Cómo poner acentos en una Laptop: métodos prácticos y sencillos

Jailbreak en el iPhone 6: Guía completa para realizarlo paso a paso y verificar su correcta ejecución

Descarga Fortnite en tu iPhone: instrucciones, consideraciones y pasos a seguir para jugar con Epic Games

Resetear tu extensor TP-Link: Pasos, consejos y Preguntas Frecuentes para restablecerlo a su estado de fábrica

Cómo recuperar música borrada de tu celular: guía completa con herramientas gratuitas y consejos importantes

Fortnite sin internet: ¿Una opción factible o un reto insuperable?

Tarjetas WiFi: la mejor opción para conectividad inalámbrica en ordenadores sobremesa y portátiles

Programas gratuitos para copiar DVD en Windows, macOS y Linux: ImgBurn, Burn y más

El mejor personaje de Resident Evil: Chris Redfield, Jill Valentine, Leon S. Kennedy o Albert Wesker? Descubre su historia y características destacadas según los fans

¿Qué es un archivo MP2 y cómo abrirlo? Requisitos, software y consejos imprescindibles

Solución de problemas e inicio de sesión en Spotify para PC, web y dispositivos iOS y Android

qBittorrent: Guía completa para descargar, configurar y usar el cliente BitTorrent más eficiente

Desbloqueo y bloqueo del teclado en equipos Dell Latitude: Guía completa y alternativas para activar tu teclado

¿Cómo descargar un mod? Requisitos y pasos sencillos: Paso #1, Paso #2, Paso #3

¿Cómo puedo encontrar mi correo electrónico? 5 métodos efectivos y sencillos para recuperarlo

SD-WAN: Ventajas, seguridad y rendimiento avanzado para empresas – ¿Qué operadores ofrecen SD-WAN? Descubre cifrado y gestión centralizada

Cómo instalar Claro Video y disfrutar de contenido en diversos dispositivos: guía completa y requisitos previos

Vista previa de historias: cómo capturar sin necesidad de verlas

¿Cómo jugar Free Fire sin Internet? Introducción a una nueva forma de disfrutar del juego

Paso a paso para iniciar sesión en PlayStation Network: Prepárate, conéctate e inicia sesión fácilmente

Cómo hacer un escudo en Minecraft: materiales, proceso de fabricación y consejos para personalizarlo

Los ajustes de red en Windows 10: activa y conecta tu WiFi en simples pasos

Guía para principiantes en Tennis Clash: Trucos y lanzamientos clave para dominar los controles y ganar contra jugadores reales

La Pistola Más Potente de Resident Evil 7: Características, Beneficios y Ventajas Competitivas

Reemplazar los cartuchos y realizar las operaciones previas: guía paso a paso y recomendaciones

Cómo instalar Addon Crystal Azul: Pasos sencillos y efectivos para disfrutar de este increíble complemento

Desfragmentación de Android: aprende a optimizar tu dispositivo paso a paso

Geotool, Arul John’s Utilities y Shodan: Herramientas útiles para obtener información sobre direcciones IP

Eliminación de archivos y carpetas desde CMD: pasos sencillos para liberar espacio en tu dispositivo

¿Cómo descargar una copia de una tarea en Google Classroom? Paso a paso y consejos útiles

Configuración fácil y rápida del modem Ubee Megacable: Pasos, preguntas frecuentes y consejos útiles

Quitar modo seguro en Huawei: Desactivarlo desde el administrador de aplicaciones y otras opciones útiles

Cambiar la red Wi-Fi de tu impresora HP: Pasos sencillos y consejos de seguridad para una configuración segura

¿Cómo borrar los datos de WhatsApp y emojis recientes en un teclado? Sigue estos pasos

Trucos de Spiderman PS1: Secretos y habilidades sorprendentes desbloqueados

Cómo cambiar las letras de tu teclado: instrucciones, consejos y advertencias esenciales

Importar VCF a Gmail en Android e iPhone: guía paso a paso y consejos útiles

ARP Poisoning: Conoce el protocolo, ataques y medidas de detección y mitigación para navegar seguro

El linaje de Kassandra: La controversia sobre su verdadero padre y las pruebas que respaldan la teoría

Activar y desactivar PlayStation Plus: primeros pasos, ofertas y guía completa

Cómo cambiar el idioma en Fortnite y otros juegos de Epic Games: guía fácil y efectiva

Optimización de juegos: Ajustes, actualizaciones y parches para un rendimiento óptimo

Lo que debes saber para pasar dinero en GTA 5 online: desde consolas y PC

Cómo hacer streaming en Facebook desde Xbox One: Los Pasos a Seguir y Beneficios de Usar Esta Funcionalidad

Cómo saber si clonan tu WhatsApp: consejos y alternativas adicionales desde los ajustes del móvil

Paso a paso: Cómo enumerar páginas en Word 2010 después del índice sin complicaciones

Diferencias técnicas entre un Hub y un Switch: ¿Por qué elegir un switch para nuestra red?

Harry Potter: El Mago de Todos los Tiempos y los datos detrás de su nombre

Cómo ver televisión abierta en Smart TV Samsung: paso a paso y consejos útiles

Obtención, cultivo y fabricación de mutágenos rojos: técnicas y recomendaciones paso a paso

Cómo suspender tu ordenador con el teclado en Windows: pasos fáciles y rápidos para ahorrar tiempo y energía

Cómo poner el símbolo de potencia: opciones y consejos útiles para lograrlo sin complicaciones

Submarino Kraken en GTA V: Cómo desbloquearlo, ubicación y todo lo que necesitas saber

Principales amenazas de seguridad en la red: Memorias USB, cables fraudulentos y extensiones de navegador maliciosas

Análisis Externo: Identificando los puntos fuertes y débiles en nuestro laboratorio de pruebas – Conclusiones finales

Cómo cambiar la edad en YouTube desde Pc, móviles y tabletas: guía completa para Android, iPhone/iPad

Cómo agregar una imagen de fondo en Canva: pasos sencillos para personalizar tus diseños

Cómo borrar escritos y subtítulos de videos: guía completa para PC, Avidemux, VirtualDub y dispositivos móviles

Descubre todo sobre la aplicación de Totalplay y maximiza su uso en tu PC, Smart TV y más dispositivos

Consejos útiles para averiguar, activar y leer las coordenadas en Minecraft: ¿Qué son las coordenadas y cómo mirarlas en celular o TLauncher?

Uncharted 1: Características principales, gráficos, jugabilidad y exploración de mundos en detalle

Cómo silbar: Pasos, trucos y técnicas para encontrar el sonido correcto y practicar

Cómo hacer un corazón ♡ con el teclado: métodos, explicación y consejos útiles

Consejos de seguridad para conectar tus aparatos: evita riesgos y ahorra energía con Homedale

Conectar audífonos Bluetooth Sony: guía paso a paso y soluciones comunes a problemas de conexión

Construcción de una fuente: pasos, consejos y formas para crear una tipografía única

¿Qué versión de Excel tengo? Averigua paso a paso y descubre las características de cada versión

Subnáutica 2: Below Zero – Todo sobre la secuela y cómo instalar Nitrox para jugar multijugador

Fondos de pantalla con Gif en Windows 10: cómo poner gif como fondo de pantalla en 10 simples pasos

Cómo activar el almacenamiento masivo USB en un dispositivo Android: guía paso a paso y consejos útiles

Consejos y trucos para actualizar el firmware del router: todo lo que necesitas saber

Conectar un Huawei a una televisión: guía completa para disfrutar tus contenidos en pantalla grande

Silenciar, bloquear y configurar llamadas en WhatsApp: opciones y trucos para un mayor control

Ataques rápidos y cargados disponibles para Raichu: descubre sus movimientos de combate

Descargar Empires & Puzzles: Guía completa paso a paso para obtener el juego

Productos Personalizados: Encuentra inspiración para regalos únicos y especiales

Cómo solucionar el error de drivers en el Bluetooth: guía paso a paso y consejos útiles

Herramienta Online: Genera objetos encantados con el comando «Encantar» y «Dar» en la consola de comando

GRUB en Linux: funciones, seguridad y cómo modificar / proteger la clave de root sin fallos

Hacer el mapa: materiales necesarios y cómo expandirlo con éxito

Cyberpunk: Una mirada a su peso en la galaxia de los juegos de PC

ANDRAX: La plataforma de hacking ético para Android y los aspectos fundamentales a considerar

Alternativas y sanciones: ¿Cómo hacerlo? Condiciones y señales de rendición en otras formas

Domesticar un lobo en Minecraft: pasos, consejos y características de los lobos domesticados

Gestionar las preferencias de consentimiento en el Centro de preferencia de privacidad: controla tus datos de manera fácil y segura

ViX: Todo lo que necesitas saber sobre precios, contenidos y respuestas a tus preguntas frecuentes

Cómo canjear un código para Fortnite en PS4: Guía completa y paso a paso

Evolucionar a Munchlax: guía completa para obtener tu poderoso Snorlax

Instalación de Ocenaudio en Linux: Guía paso a paso y requisitos necesarios Importancia de los plugins en el mundo del audio y su utilidad Tutorial: Cómo instalar plugins en Wavepad Audio de forma sencilla

Cómo calcular el promedio de calificaciones: pasos sencillos para obtener el promedio de tus calificaciones

Descubre cómo elegir, cortar y configurar el tono de llamada perfecto: guía completa con Tones7, Turba, Jamendo y más

Bitso: Opiniones, límites, comisiones y más detalles sobre esta plataforma de criptomonedas

Mod de campo de fútbol para Minecraft: crea tu propio estadio y juega tus partidos favoritos

Distro perfecta para disfrutar de Kodi en Raspberry Pi: descubre la mejor opción

Cómo garantizar la seguridad del Wi-Fi: pasos clave, cifrado, actualización y aplicaciones recomendadas

Cómo cambiar el nombre del álbum de fotos en el iPhone: guía paso a paso y recomendaciones

Cómo actualizar Google Play Music en tu dispositivo Android: tutorial paso a paso y conclusiones

Cómo conseguir arcilla en Minecraft: guía paso a paso para obtener este recurso vital en el juego

Centro de preferencia de privacidad: Gestiona tus preferencias de consentimiento fácilmente

Cómo resetear y reiniciar un router Movistar: guía paso a paso y diferencias entre ambos procesos

Error 0013 de Netflix: causas, soluciones y preguntas frecuentes para contactar al soporte técnico

RappiPay: la guía completa para entenderlo, usarlo y disfrutar de sus beneficios

Descubre cómo disfrutar al máximo de PlayStation en tu Smart TV: guía completa y solución de problemas con Retroarch

AppLock: Bloquea dispositivos Android con Norton App Lock, Privacy Knight y otras alternativas confiables

Configurar modem Telcel: Guía para configurar tu contraseña y red Wifi Telcel

Cómo señalar algo en una imagen: paso a paso con herramientas de resaltado, líneas y círculos, y notas

Activar la grabación de pantalla: guía paso a paso para capturar tus momentos en video

Activación y solución de problemáticas de la cámara en un Laptop Lenovo con Windows 10: tips prácticos y pruebas de verificación

Centro de preferencia de la privacidad: cómo gestionar las preferencias de consentimiento de forma sencilla y segura

Acortar URL gratis: alternativas y consejos para hacerlo fácilmente

Usar Aplicación de Control de Dispositivos: Cómo proteger y administrar tus dispositivos fácilmente

Resident Evil: Operation Raccoon City – Cheats, Trucos y consejos para el spin-off de la serie principal

Métodos de pago aceptados en la App Store: cómo crear una ID de Apple y cambiar el método de pago sin tarjeta de crédito

Productos personalizados: ideas creativas para regalos únicos en México

Descargar Call Of Duty en el teléfono: Pasos rápidos y sencillos para disfrutar de Modern Warfare y Call Of Duty 3

Canjea tus Robux: Los métodos para cambiar por membresías en tu cuenta

Paso a paso: cómo salir de una clase de Classroom en celular sin complicaciones

La importancia de los mapas de calor Wi-Fi: cómo optimizar tu red y evitar zonas muertas

Cómo ponerle sonido al teclado de tu celular: instrucciones y consejos para mayor comodidad y personalización

La importancia de la pantalla LCD, la pantalla de plasma y el tubo de rayos catódicos en la tecnología actual

Conexión del amplificador: pasos, componentes y recomendaciones para un óptimo audio

Fortnite Battle Royale: Cómo desplazarse rápidamente y la importancia de caer rápido

Descubre las características y ventajas de Pixabay, Fancy y Gentlemint: alternativas a través de la historia

Redes inalámbricas: una solución cada vez más popular para la conectividad

Cómo abrir y cerrar paréntesis con el teclado: métodos, pasos y consejos eficientes

Guía completa para obtener a Mew en Pokémon Let’s Go: requisitos, pasos y otras opciones

Pasos para activar un iPhone 4: guía completa y sencilla en 9 simples pasos

Cómo crear un collage con GIMP: paso a paso para redimensionar, mezclar y guardar imágenes

Ventajas de las aplicaciones UWP: libérate del bloatware y disfruta de las apps de Xbox

Dónde obtener gratis el Duke O’Death en GTA V: guía completa y ubicación del coche a prueba de balas

Cómo conocer la generación de tu procesador: métodos e interpretación del nombre, paso a paso

Acceso rápido al CD: Cómo abrir la bandeja con el teclado y más métodos eficaces

Cómo desinstalar Ubuntu en arranque dual: Guía paso a paso para PC con BIOS y UEFI